از تاریخ 8 آوریل 2014 شرکت مایکروسافت به طور رسمی پشتیبانی از ویندوز XP را پایان داد. بدین معنا که دیگر هیچ بهروزرسانی برای این ویندوز ارائه نمیگردد. اگر شما نیز از کاربران ویندوز XP بوده باشید به موجب این اتفاق به دلیل حفظ امنیت رایانه، ناچار به نصب نسخههای جدیدتر ویندوز خواهید بود. اما اگر سختافزار سیستم شما جهت نصب نسخههای جدیدتر ویندوز کافی نباشد چه خواهید کرد؟ و یا اگر همچنان حاضر به دل کندن از ویندوز XP نباشید چطور؟ در این ترفند قصد داریم به معرفی راهی جالب و کاربردی بپردازیم که از طریق آن میتوانید همچنان تا سال 2019 ویندوز XP خود را مستقیماً از طریق مایکروسافت بهروز کنید.

-

اخبار

(۴۱)-

دنیای تکنولوژی

(۱۰) -

هک و امنیت

(۲۳)

-

-

برنامه نویسی

(۱۰)-

ویژوال بیسیک 6

(۳) -

کد آماده ویژوال بیسیک

(۶)

-

-

مقالات مفید

(۱۷)

-

بورس

(۵) -

متفرقه

(۴) -

فال روزانه

(۹) -

اس ام اس

(۴)

- اسفند ۱۳۹۵ (۱)

- مرداد ۱۳۹۴ (۱)

- تیر ۱۳۹۴ (۱)

- مرداد ۱۳۹۳ (۱۷)

- تیر ۱۳۹۳ (۵۵)

- خرداد ۱۳۹۳ (۶)

- ارديبهشت ۱۳۹۳ (۴)

- فروردين ۱۳۹۳ (۱۱)

- اسفند ۱۳۹۲ (۱)

- ۹۵/۱۲/۱۱پخت نان سبزیجات و پنیر

- ۹۳/۰۵/۲۷فال روزانه امروز 1393/05/27

- ۹۳/۰۵/۲۳فال روزانه 1393/05/23

- ۹۳/۰۵/۱۹فال روزانه 19 / 05 / 1393

- ۹۳/۰۵/۱۷فال روزانه 17 مرداد 93

- ۹۳/۰۵/۱۵فال روزانه امروز پنجشنبه 1393/05/16

- ۹۳/۰۵/۱۴فال روزانه 1393/05/15

- ۹۳/۰۵/۱۴فال روزانه 1393/05/14

کیوت (به انگلیسی: Qt) مجموعهای از کتابخانهها و سرآیندهای نوشتهشده به زبان سی++ است که به برنامهنویس امکان توسعه آسان نرمافزارهای کاربردی را میدهد. کیوت شامل چندین کلاس برای کار با واسط گرافیکی، چندرسانه، ابزارهای پایگاهداده، شبکه و ... است. نرمافزارهای نوشته شده با ابزار کیوت قادرند تا با استفاده از یک کامپایلر زبان سیپلاسپلاس برای طیف وسیعی از سیستمعاملها از جمله گنو/لینوکس(نسخههای رومیزی و وسیلههای قابل حمل)، ویندوز، ویندوز CE، مکاواس و ... همگردانی شوند. بدین ترتیب حمل نرمافزار نوشته شده بدون تغییر در متن کد نوشته شده امکانپذیر است. از کیوت در زبانهای برنامهنویسی متعددی مانند سی++ و جاوا و پایتون میتوان استفادهکرد.

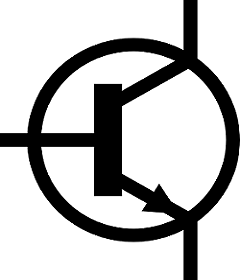

نام گذاری ترانزیستورها

در این مقاله 3 روش استاندارد وعمده کد گذاری ترانزیستورها شرح داده می شود البته این روش ها برای کد گذاری قطعات نیمه هادی دیگر مانند دیود ها ، تریاک ها و... نیز به کار می روند.

Joint Electron Device Engineering Council (JEDEC) -1:

فرم یا مد اصلی کد گذاری در این روش به صورت زیر است ( از چپ به راست بخوانید):

(پسوند ) ، شماره سریال ، حرف ، عدد

digit, letter, serial number, [suffix]

قسمت عدد: در این قسمت همیشه عددی که یکی کمتر از تعداد پایه های ترانزیستور است قرار می گیرد. یعنی برای ترانزیستورهای 3 پایه عدد 2 و اگر ترانزیستور 4 پایه ای وجود داشته باشد عدد 3. توجه داشته باشید که اعداد 4 و 5 به اپتوکوپلرها مربوط می شوند نه به ترانزیستورها. بنابراین شاید بتوان گفت که برای ترانزیستورها همیشه در این قسمت عدد 2 قرار می گیرد.

این یک مساله و تجربه عمومی در وب سایت داری است که بیشتر وبمسترها رتبهبندی وبسایت خود را در نتایج جستجو و برای کلمات کلیدی خاص به خاطر انجام سئو ضعیف یا سئو کلاه سیاه از دست میدهند. گوگل در حقیقت انجام سئو را به طور طبیعی دوست دارند و انجام کارهای سئو که به عنوان کلاه سیاه نامیده میشود، بر رتبهبندی سایت و وبلاگتان اثر میگذارد، چیزی که بیشتر وبلاگ نویسان به آن توجه نمیکنند.

دلایل متعددی وجود دارد که گوگل وبلاگ و وبسایت شما را در موتورهای جستجو جریمه میکند، در اینجا ما تعدادی از آنها را لیست کردهایم. مهمترین و اصلیترین کارهایی که باید انجام دهید تا از جرایم گوگل در امان باشید، دوری از سئو کلاه سیاه است، در این صورت میتوانید از ترافیک و رتبهبندی سایتتان توسط گوگل و موتورهای جستجو لذت ببرید.

یک گروه از محققان سوئیسی معیار تازهای پیشنهاد کردهاند که میتواند نظیر یک آزمون هوش عام برای سنجش میزان هوش روباتهای مختلف مورد استفاده قرار گیرد.

روشهای متعارف برای سنجش ضریب هوش انسانها، برای آزمودن هوش روباتها مناسب نیست زیرا این سیستمها دارای حواس، توانائیهای ادراکی و محیطی کاملا متفاوت با انسانها هستند.

چند دهه قبل نیز یک ریاضیدان انگلیسی به نام آلن تورینگ آزمون ساده ای را برای تشخیص هوشمند بودن کامپیوترها پیشنهاد کرده بود اما این آزمایش نیز به کار مقایسه توانایی نسبی روباتهای امروز نمیآید.

آزمایش تورینگ نوعی آزمایش سیاه یا سفید بود: در این ازمایش معلوم میشد که یا روبات به اندازه آدمی هوشمند است و یا چنین نیست.

آزمون تورین مبتنی بود بر برقرار ساختن گفت و گو با روبات. اگر روبات میتوانست به نحو معناداری با مخاطب خود گفت و گو کند، آنگاه از آزمایش موفق بیرون میآمد، در غیر این صورت مردود محسوب میشود.

به نوشته هفته نامه علمی نیو ساینتیست شین لگ و مارکوس هاتر در موسسه سوئیسی تحقیقات درباره هوش مصنوعی آزمون بدیلی برای سنجش هوش سیستمهای هوشمند پیشنهاد کردهاند که میتواند هوش انواع مختلف این سیستمها را، مانند سیستمهای رویت کامپیوتری، روباتها، سیستمهای پردازش زبان طبیعی، یا سیستمهایی که در امور تجاری مورد استفاده قرار دارند، با یکدیگر مقایسه کند.

هرچند هنوز در میان متخصصان در این خصوص که تعریف "هوش" چیست توافقی وجود ندارد اما مجموعهای از مشخصهها در این زمینه مطرح میشود که عموما ناظر به توانایی برای دستیابی به اهداف معین در محیطهای متنوع است.

این دو محقق همین تعریف را درباره سیستمهای هوشمند به کار گرفتهاند و هوش سیستمهای هوشمند را بر مبنای توانائی آنها در اجرای اهداف پیچیده در چارچوب محیطهای خاص، در قیاس با همه دیگر انواع محیطهاف تعریف میکنند.

اما محدودیتی که در این تعریف وجود دارد آنست که هنوز توافقی بر سر تعیین میزان پیچیدگی هر محیط میان متخصصان هوش مصنوعی وجود ندارد و دستیابی به چنین توافقی کار آسانی نیست.

به عنوان مثال بر مبنای تعریف پیشنهادی کامپیوتر دیپ بلو متعلق به شرکت آی بیام که موفق شد گاسپاروف را در مسابقات شطرنج شکست دهد، از حیث ضریب هوش از یک کامپیوتر مجهز به آلگوریتم یادگیری کلی و عام، کم هوش تر است زیرا تنها برای انجام یک وظیفه خاص طراحی شده است.

طراحان و توسعهدهندگان سیستمهایعامل و نرمافزارهای ویژه تجهیزات موبایل هر روز بیش از پیش، از ظرفیت بالای این تجهیزات استفاده میکنند. تجهیزات موبایل و بهویژه تلفنهای همراه مزایای ویژه خود را دارند؛ برای نمونه از کوچکترین کامپیوترهای رایج، کوچکترند، پیچیدگی کمتری دارند و از آنجا که یکپارچگی بیشتری در ساختار خود دارند، کمتر دچار ایراد، بهویژه ایرادهای نرمافزاری، میشوند. از این رو شاید تا چند سال دیگر به یک کامپیوتر کامل با قابلیتهای خاص تبدیل شوند. Symbian سیستمعاملی است که بسیاری از شرکتهای سازنده گوشیهای تلفن همراه از آن به عنوان پلتفرم استفاده میکنند. از آنجا که بیشترین گوشیهای موبایلی که در ایران از آنها استفاده میشود نیز دارای سیستمعامل سیمبیان هستند، در این مقاله مروری بر ویژگیهای آن خواهیم داشت.

سیستمعامل سیمبیان و سازنده آن سیمبیان سیستمعاملی است که توسط شرکت انگلیسی Symbian، برای تجهیزات سیار (mobile) طراحی شده است و با سیستمعاملهای دیگری مانند Windows Mobile ،Palm OS و لینوکس رقابت میکند. شرکت سیمبیان در ژوئن 1998 در انگلستان تأسیس شد. سهامداران این شرکت در آغاز، شرکتهای Psion، نوکیا، اریکسون، ماتسوشیتا و موتورولا بودند. در سپتامبر 2003، موتورولا سهام خود را به شرکت های Psion و نوکیا فروخت. در جولای 2004 نیز سهام Psion توسط نوکیا، پاناسونیک، زیمنس و سونیاریکسون خریداری شد. در نتیجه این شرکت در حال حاضر در مالکیت شرکتهای اریکسون، نوکیا، ماتسوشیتا (پاناسونیک)، زیمنس، سونیاریکسون و سامسونگ است.

طراحی پلتفرمهای مختلفی براساس سیمبیان طراحی شده است که شامل پلتفرمهای باز مانند UIQ ،Nokia سری شصت، هفتاد و نود، و پلتفرمهای بسته مانند NTT DoCoMo هستند. انعطافپذیری این سیستمعامل به آن امکان میدهد روی انواع گستردهای از تجهیزات موبایل پیادهسازی شود. بزرگترین ویژگی این سیستمعامل، طراحی آن برای تجهیزات کوچک دستی با منابع محدود است که می تواند ماهها و سالها روی آن اجرا شود.

به علت محدود بودن منابع حافظه در چنین تجهیزاتی، از روشهای مختلفی برای استفاده بهینه از آنها استفاده شده است. برنامهنویسی سیمبیان، رویدادگرا (event-based) است و CPU زمانی که برنامههای کاربردی مستقیماً با یک رویداد ارتباطی نداشته باشند، خاموش میشود. به این نوع برنامهنویسی، active //object//s گفته میشود. چنانچه از این روشها به خوبی استفاده شود، مدت کارکرد باتری نیز افزایش پیدا می کند. به همین علت برای دستیابی به این ویژگیها از زبان C برای برنامهنویسی و توسعه این سیستمعامل استفاده شده است؛ هر چند بسیاری از تجهیزات با پلتفرم سیمبیان میتوانند بهوسیله زبانهای دیگری چون PL ،Python، ویژوال بیسیک،Simkin و Perl نیز برنامهنویسی شوند.

ساختار سیمبیان سیمبیان سیستمعاملی با ساختار32 بیتی است که با امکان مدیریت همزمان چند برنامه (multi-tasking) برای تجهیزات موبایل طراحی شده است. در ادامه به برخی از ویژگیهای اصلی این سیستمعامل اشاره می شود.

معماری انعطافپذیر مبتنیبر مدل کلاینت- سرور و نوعی از روش برنامهنویسی که از نرمافزارهای هر چند فشرده، ولی قدرتمند پشتیبانی میکند.

دسترسی بلادرنگ به دادههای کاربر با استفاده از هسته قدرتمند چند وظیفهای در پایینترین سطح نرمافزار و نیز یک چارچوب واسط کاربر بسیار ساده در بالاترین سطح.

طراحی پایدار نرمافزار با استفاده از مدل برنامهنویسی اشیای مبتنی بر کامپوننت، سیمبیان را به نرمافزاری جامع و خاص در طراحی الگوها و چارچوبهای مختلف تبدیل کرده است.

سازگاری با تجهیزات و فناوریهای مختلف.

در پایینترین سطح این سیستمعامل، کامپوننتهای اصلی قرار دارند که شامل هسته (kernel) و کتابخانه کاربر است که به برنامههای کاربردی سمت کاربر امکان میدهد از هسته، درخواستهای مختلفی بکنند.

سیمبیان دارای ساختاری موسوم به microkernel است. بهگونهای که طراحان، کمترین نیازمندیهای سیستم را در آن گنجاندهاند تا کارایی بالایی داشته باشد.

در سطح دوم این سیستمعامل، مجموعهای از کتابخانهها قرار دارند که کارهای مختلفی چون تغییر شکل و اندازه فونتها، کار با بانک اطلاعاتی و فایلها را به عهده دارند.

یک زیرسیستم بزرگ نیز برای کارهای ارتباطی و شبکهای وجود دارد که شامل سه قسمت اصلی موسوم به ETel ،ESOCK و C32 است.

با استفاده از APIهای ETel، برنامههای کاربردی میتوانند گستره وسیعی از گزینهها را بدونتوجه به ساختار خود تجهیزات و تجهیزات سرویسدهنده در اختیار کاربر نهایی قرار دهند. این انعطافپذیری بدین معنی است که توسعهدهندگان برنامههای کاربردی بدون توجه به نوع تجهیزات، سرویسها و... میتوانند نرمافزارهای خود را توسعه دهند. همچنین ESOCK یک Socket Server و واسط کاربر میان کاربران و پروتکلهای سمت سرور است. C32 نیز کلاینتها را از طریق یک واسط سریال RS232 به پورت سریال پیادهسازی شده در کتابخانههای فریمورک موسوم به comm server modules متصل می کند.

همچنین برای انتقال اطلاعات در برد کوتاه از امکانات دیگری مانند بلوتوث، پورت USB و IrDA استفاده شده است. تعدادی موتور برنامه کاربردی (application engine) نیز برای برنامههای کاربردی معمول مانند تقویم، ذخیره آدرسها و فهرست وظایف طراحی شده است.

امنیت

سیمبیان نیز از حمله ویروسهای مختلف دور نمانده و به علت کاربرد گسترده آن، سوژه ویروسنویسان شده است. معمولاً این ویروسها خود را از طریق بلوتوث منتقل میکنند. ولی این ویروسها نه با استفاده از ضعفهای امنیتی سیمبیان، بلکه با استفاده از روشهایی مانند پرسش از کاربر برای نصب یک نرمافزار که بیشتر با یک هشدار برای لزوم نصب آن همراه است، خود را به سیستم کاربر منتقل می کنند.

Symbian 9 از مدل پیشرفتهای برای مقابله با اینگونه حملهها بهره میبرد. در این روش ادعا شده که حتی اگر نرمافزاری روی سیستم نصب شده باشد، بدون امضای دیجیتالی، قابلیت آسیبزدن به سیستم، مانند دسترسی به اطلاعات کاربر، را نخواهد داشت. توسعهدهندگان نرمافزارهای ویژه این سیستمعامل میتوانند نرمافزارهای خود را بهوسیله برنامه Symbian Signed تأیید کنند که در این صورت نرمافزار بهعنوان یک برنامه مجازی روی دستگاه نصب می شود.

شرکت سیمبیان چند توصیه امنیتی را نیز به کاربران این سیستمعامل پیشنهاد می کند:

- چنانچه برایتان ممکن است اطلاعات گوشی یا سیستم موبایل خود را به کامپیوتر خود نیز منتقل کنید تا یک بکآپ از آن در اختیار داشته باشید.

- اتصال بلوتوث را تنها زمانی که به آن نیاز دارید، در حالت visible قرار دهید. روشن نگاه داشتن بلوتوث به این معنی است که هرکسی در محدوده ده متری شما قابلیت تماس با دستگاه شما را دارد.

- در یک گوشی مبتنیبر سیستمعامل سیمبیان هرگاه پیامی از طریق بلوتوث برای شما ارسال شود، پیام?RECEIVE MESSAGE نیز نمایش داده میشود. چنانچه نمیدانید پیغام از سوی چه کسی فرستاده شده است یا انتظار دریافت آن را نداشتهاید، هرگز گزینه YES را انتخاب نکنید. چنانچه با وجود انتخاب گزینه NO پیغام از روی نمایشگر حذف نشد، مکان خود را تغییر دهید و دستگاه را به مد hidden سوییچ کنید.

- برنامههای کاربردی را تنها از منابع مطمئن مانند وب سایت شرکت سازنده گوشی یا وبسایتهایی مانندHandgo.com ،AllAboutSymbian.com ،My-Symbian.com و دیگر وبسایتهای مطمئن ارائهدهنده برنامههای کاربردی دانلود کنید.

- زمانی که یک برنامه کاربردی روی گوشی خود نصب می کنید، جزئیات آن مانند نام نرمافزار و سازنده آن نیز نشان داده میشود. با استفاده از این اطلاعات میتوانید از نصب برنامههایی که ماهیت آنها مشخص نیست، خودداری کنید. همچنین هنگام اتصال به اینترنت یا شبکههای دیگر، میتوان از نرمافزارهای امنیتی دیگری نیز استفاده کرد. برای نمونه شرکت سیمانتک، سازنده نرمافزارهای امنیتی، آنتیویروس و فایروال ویژهای برای گوشیهای سری شصت و هشتاد شرکت نوکیا طراحی کرده است.

توسعه نرمافزارهای مبتنی بر سیمبیان سیمبیان، یک نرمافزار باز ولی نه به معنای اپنسورس است؛ یعنی سورس کد آن در دسترس عموم نیست. در مقابل، تقریباً همه سورس کد آن، در اختیار شرکای این شرکت و شرکتهای سازنده گوشیهای موبایل که از این پلتفرم استفاده میکنند قرار دارد. همچنین APIهای آن عموماً به صورت مستند شده در دسترس است و هر کسی میتواند برای توسعه نرمافزارهای مبتنیبر سیمبیان از آنها استفاده کند.

پلتفرمهای مختلفی مبتنیبر سیستمعامل سیمبیان وجود دارند که یک کیت توسعه نرمافزار (SDK) در دسترس توسعهدهندگان برنامههای کاربردی قرار میدهند.

شرکتهای بزرگ سازنده نرمافزار نیز نرمافزارهای مختلفی را برای این سیستمعامل طراحی میکنند که برخی از آنها پیش از این در کامپیوترهای شخصی نیز مورد استفاده قرار میگرفتهاند.

برای نمونه شرکت ادوبی، سازنده نرمافزار Adobe Reader، نسخهای از آن را برای پلتفرم سیمبیان تولید کرده است که به کاربران امکان میدهد از فایلهای PDF در گوشیهای نوکیا 6680 و دستگاههای Nokia Communicator سری 9500 و نیز 9290.9210 استفاده کنند. این نرمافزار را میتوان از طریق اینترنت، به صورت ضمیمه ایمیل یا از کامپیوتر روی سیستم مبتنیبر سیمبیان نصب کرد. در شکل 1، اینترفیس این نرمافزار را روی نمایشگر یک گوشی نوکیا 6680 می بینید.

همچنین UIQ، پلتفرمی نرمافزاری براساس سیستمعامل سیمبیان است که توسط شرکت UIQ Technology ساخته شده است. در واقع، UIQ یک لایه واسط کاربر گرافیکی است که امکان افزودن کامپوننتهای مختلف به بخش اصلی سیستمعامل را فراهم میکند. یکی از جالبترین امکانات برای توسعهدهندگان و برنامهنویسان این پلتفرم، امکان برنامهنویسی بومی با C است؛ چرا که هم خود سیستمعامل و هم پلتفرم توسعه آن با این زبان نوشته شده است و به همین علت بالاترین کارایی را برای برنامههای کاربردی فراهم میآورد. UIQ3 تازهترین نگارش این پلتفرم است.

وی که نام مستعار hacker poster boy را برای خودش انتخاب کرده بود، توسط وزارت دادگستری آمریکا به عنوان یکی از مهمترین و تحت تعقیب ترین جنایتکاران رایانه ای تاریخ آمریکا معرفی شد. هک های او حتی موضوع دو فیلم سینمایی هم بوده است: Freedom Downtime و Takedown

میتنیک هک کردن را با سوءاستفاده از سیستم کارتی اتوبوس های لس آنجلس آغاز کرد تا به رایگان سوار اتوبوس شود. در ادامه به استراق سمع تلفنی پرداخت و سپس به سراغ شبکه های رایانه ای دیجیتال و سرقت از نرم افزارها رفت. وی دو سال و نیم از عمرش را صرف هک کردن رایانه ها، سرقت اسرار تجاری شرکت ها و افراد، ایجاد اختلال در شبکه های تلفنی و نفوذ به سیستم ملی هشدار دفاعی در آمریکا نمود. او حتی از هک کردن رایانه های هکرهای همکارش نیز ابایی نداشت.

وی پس از 5 سال زندان که هشت ماهش را در انفرادی گذراند به فرد مفیدی برای جامعه مبدل شده و به عنوان مشاور امنیتی، نویسنده و سخنران در حال فعالیت است.

حفاظت از خود در محیط اینترنت کار بسیار پرچالشی است. اینترنت یک محیط جهانی است که اشخاصی بی پروا از آن سوی کره زمین قادر به شناسایی نقاط ضعف رایانه شما و سوءاستفاده از آن هستند. آنها می توانند از این نقاط ضعف برای کنترل دسترسی به حساس ترین اسرار شما سواستفاده کنند.

آنها حتی می توانند از رایانه شما برای ذخیره سازی اطلاعات به سرقت رفته کارت های اعتباری یا انواع محتویات نامناسب استفاده کنند. آنها می توانند به کاربران بی پناه خانگی یا صاحبان مشاغل حمله کنند.

در این بخش از گزارش، 10 اقدام مهم و اساسی که برای حفاظت از اطلاعات و منابع رایانهای در برابرکاربران بد دنیای سایبر باید انجام شود، از قول این هکر سابق به اطلاع می رسانیم.

*- نسخه پشتیبان از اطلاعات مهم تهیه کنید

از همه اطلاعات خود نسخه پشتیبان یا بک آپ تهیه کنید. شما در برابر حملات مصون نیستید. سرقت و از دست رفتن اطلاعات برای شما هم ممکن است اتفاق بیفتد. یک کرم یا تروجان نفوذی برای از بین بردن همه اطلاعات شما کافیست.

*- انتخاب کلمه عبور مناسب را سرسری نگیرید

کلمات عبوری انتخاب کنید که معقول و منطقی بوده و حدس زدن آنها دشوار باشد. چند عدد را پشت سرهم ردیف نکنید. همیشه کلمات عبور پیش فرض را تغییر دهید.

*- نرم افزار آنتی ویروس فراموش نشود

از نرم افزارهای ضدویروس مشهور و معتبر استفاده کنید و همیشه آنها را به روز کنید.

*- سیستم عامل رایانه را بروز نگه دارید

سیستم عامل خود را به طور مرتب به روز کرده و تمامی وصله های امنیتی عرضه شده توسط شرکت طراح هر سیستم عامل را بارگذاری و نصب کنید.

*- مراقب نرمافزارهای ضعیف امنیتی باشید

حتی الامکان از استفاده از نرم افزارهای ضعیف و در معرض حمله خودداری کرده و قابلیت های خودکار نامطمئن آنها به خصوص در نرم افزارهای ایمیل را از کار بیندازید.

*- رمزگذاری اطلاعات

از نرم افزارهای رمزگذاری اطلاعات مانند PGP در زمان ارسال ایمیل استفاده کنید. از این نرم افزار می توانید برای حفاظت از کل هارد دیسک خود نیز استفاده کنید.

*- نصب نرمافزارهای شناسایی عوامل نفوذی را فراموش نکنید

حتما نرم افزاری برای شناسایی نرم افزارهای مخرب جاسوس برای روی رایانه تان نصب کنید. حتی بهتر است چندین نرم افزار برای این کار نصب کنید. برنامه های سازگار با دیگر نرم افزارهای مشابه مانند SpyCop انتخاب های ایده آلی هستند.

*- به دور رایانه خود دیوار آتشین بکشید

از دیوار آتش یا firewall شخصی استفاده کنید. پیکربندی فایروال خود را به دقت انجام دهید تا از نفوذ به رایانه شما جلوگیری شود. این فایروال ها همچنین مانع وارد آمدن خسارت به شبکه ها وسایت هایی که به آنها متصل هستید، شده و قادر به تشخیص ماهیت برنامه هایی هستند که تلاش می کنند به شبکه اینترنت متصل شوند.

*- حذف برنامههای دسترسی از راه دور

امکاناتی را بر روی رایانه به آنها احتیاج ندارید از کار بیندازید. به خصوص برنامه های کاربردی که دسترسی به رایانه شما را از راه دور ممکن می کنند (مانند Remote Desktop، RealVNC و NetBIOS) را حذف یا به اصطلاح disable کنید.

*- از امنیت شبکههای رایانهای اطمینان حاصل کنید

در جهت ایمن سازی شبکه های رایانه ای و به خصوص شبکه های بی سیم بکوشید. شبکه های وای - فای خانگی را با کلمه عبوری با حداقل 20 کاراکتر ایمن کنید. پیکربندی اتصال لپ تاپ خود به شبکه را به گونه ای انجام دهید که برقراری ارتباط تنها در حالت Infrastructure اتفاق بیفتد.

هکرها روز به روز به روش های پیچیده تری برای سرقت اطلاعات کاربران روی می آورند، ولی شما با رعایت همین نکات ساده، آسیب پذیری سیستم های رایانهای خود را به حداقل خواهید رساند.

هدف اکثر طراحان سایت، ساخت سایتی جذاب، کارآمد با دسترسی آسان است بطوریکه بتواند بازدیدگنندگان را برای انجام عملی متقاعد کند. ساخت چنین سایتی نیازمند طرحی خوب از گرافیک، ساختاری ساده و مرسوم، قالبی مناسب و منطقی، و مطالبی گیرا است. پیشنهادهای که در زیر می آید، چهارچوب کلی از طراحی سایت را به نمایش می گذارد.

مطالب سایتشما می خواهید تا بازدید کنندگان، سایت تان را بعنوان منبعی از اطلاعات ارزشمند یا مکانی از یک تجارت معتبر بدانند. غلط های املایی و گرامری، سبب خواهد شد تا خیلی سریع از اعتبار شما کاسته شود. به یاد داشته باشید که مردم از اینترنت برای یافتن اطلاعات استفاده می کنند. خواه شما محصولی تولید شده توسط خود را بفروشید یا کالاهای دیگران را بفروش برسانید، در هر دو صورت می بایست ابتدا اطلاعات ارزشمندی را به بازدید کنندگان بدهید در غیر اینصورت آنها به روی سایت های دیگر کلیک کرده تا اطلاعاتی را که می خواهند بیایند.

نمیتوان گوگل را مجبور به توقف خواندن و اسکن کردن ایمیلهای موجود در سرویس جیمیل کرد اما میتوان کاری کرد که تعداد تبلیغات نمایش داده شده در این سرویس که گاها آزار دهنده نیز هستند را کاهش داد.

ماه گذشته گوگل یک بروزرسانی جدید را بر روی شرایط استفاده از خدمات خود اعمال کرد و طی آن مشخص شده که چه نرم افزارهایی به صورت خودکار محتوای موجود در ایمیلهای کاربران را بررسی میکنند تا تبلیغات متناسب با هر محتوا نمایش داده شود و اسپمها و بدافزارها نیز از ایمیلهای معمولی تشخیص داده شوند.

اگر از کاربران قدیمی جیمیل باشید احتمالاً میدانید که چگونه میشود جلوی نمایش تبلیغاتی که در قسمتهای بالا، پایین و کناری ایمیلها نمایش داده میشوند را گرفت.

اما با انتشار شرایط استفاده از خدمات جدید گوگل، شرایط کمی تغییر کرده و نمیتوان جلوی نمایش برخی از تبلیغات را گرفت.

البته میتوانید هنگامی که با استفاده از کامپیوتر شخصی یا لپتاپ وارد جیمیل میشوید، یکی از تبلیغاتی که در قسمت بالای صفحه نمایش داده میشوند را غیرفعال نمایید.

ممکن است شما علاقهای به تبلیغات هدفمند نداشته باشید، به این علت که احتمالا دائما این موضوع را به شما یادآوری میکنند که گوگل به صورت تمام وقت در حال خواندن ایمیلهای شماست، حتی ایمیلهایی که بسیار شخصی هستند.

شاید هم متوجه این موضوع شده باشید که ممانعت کردن از نشر این پیامهای هدفمند در بعضی از مواقع بسیار سختتر از ممناعت نمودن از انتشار تبلیغاتی است که بعضا مناسب با موضوعات مورد علاقهی شما هستند.

فرقی نمیکند شما چه عقیدهای در این مورد دارید، اکنون میتوانید انتخاب کنید تبلیغاتی که برای شما نمایش داده میشوند به جای اینکه مبتنی بر تاریخچهی جستجو و اطلاعات شخصی شما باشند تنها بر اساس متن داخل هر ایمیل برای شما نمایش داده شوند. برای انتخاب کردن این حالت، وارد بخش تنظیمات Google’s Ad شوید.

سپس در صفحهی جدید اسکرول کرده و در قسمت Opt-out settings بر روی لینک Opt out کلیک کنید. حال نوبت به خلاص شدن از شر تبلیغات متنی است که در قسمت بالای هر پیامی که باز میکنید، نمایش داده میشوند. شاید تاکنون موفق به انجام این کار از روشهای گوناگون شدهاید، اما باید در نظر داشته باشید که میتوانید از طریق تنظیمات جیمیل این کار را به راحتی انجام دهید.

برای انجام این کار، بر روی علامت چرخدنده در بالا و سمت راست صفحه کلیک کرده و Settings را انتخاب نمایید. سپس در بخش Web Clips، گزینهی Show my web clips above the Inbox را غیرفعال کنید.

همچنین برای حذف کردن تبلیغاتی که در تب موسوم به Promotions در اینباکس خود در جیمیل نمایش داده میشوند، باید این تب را به طور کامل حذف نمایید.

اگر مایل به انجام این کار هستید، در بخش تنظیمات Inbox میتوانید تیک مربوط به نمایش تب Promotions را بردارید.

همچنین کاربرانی که از مرورگر کروم استفاده میکنید، میتوانید با استفاده از افزونهی Gmelius جیمیل را شخصی سازی کرده و تعیین کنید که هر عنصر در صفحهی نمایش در کدام قسمت و کجا نمایش داده شود.

در تلفن های همراه و گجت های نسل گذشته از باتری های نیکل استفاده می شد که نسبت به نحوه ی استفاده بسیار حساس بودند، موضوعی که خوشبختانه در باتری های یون-لیتومی به چشم نمی خورد.

البته کارکرد ناصحیح از این باتری ها نیز می تواند به کاهش عمر مفید آنها منتهی شود

اما اغلب باتری های لیتومی می توانند بدون مشکل چند سالی برای مان کار کنند. اگر مایلید تا عمر این بخش کلیدی از دستگاه خود را افزایش دهید با ما همراه باشید.

1- باتری را کاملاً خالی نکنید!

به جای آنکه همیشه اوقات باتری لیتومی خود را کاملاً خالی کنید بهتر است قدری که انرژی ذخیره شده آن کاهش یافت، کمی آن را شارژ و دوباره استفاده نمایید.

در حالت ایده آل تخلیه باتری تا ۵۰ درصد برای سلامت این قطعه بهتر از تخلیه های بسیار کم یا بسیار زیاد است.

پس از این به بعد اگر امکانش برایتان وجود داشت نگذارید شارژ باتری گجت شما تا انتها مصرف شود و در عوض وقتی میزان شارژ باتری گجت شما به حدود ۵۰ درصد رسید آن را به برق متصل نموده و شارژ نمایید.

2- باتری را کاملاً شارژ نکنید!

علی رغم اینکه بسیاری از کاربران در زمان شارژ، باتری لیتیومی خود را صد درصد شارژ می کنند، نیازی به این کار نیست.

بهتر است به قانون ۴۰ تا ۸۰ درصدی بسنده کنید و همیشه در همین محدوده باتری را شارژ یا مصرف کنید.

چرا که چنین رویکردی می تواند به افزایش طول عمر باتری گجت شما بیانجامد.

اگر احیاناً باتری را تا ۱۰۰ درصد شارژ کردید، بهتر است سریعاً دوشاخه را از پریز جدا کنید. کاری که اغلب ما انجام نمی دهیم و شب تا صبح باتری بی نوا را به شارژر یا برق شهری متصل می کنیم.

ابزارهایی همچون Belkin نیز وجود دارند که بصورت خودکار زمانی که گجت شما بطور کامل شارژ شد جریال الکتریسته ورودی به شارژر را قطع می کنند.

البته ما مطمئن نیستم که این ابزار در بازار کشور نیز وجود داشته باشد اگر شما نمونه مشابهی را می شناسید در بخش نظرات به دیگران معرفی کنید.

3- یکبار در ماه باتری را کاملاً تخلیه کنید

شاید عجیب به نظر برسد، اما علی رغم اینکه نباید همیشه باتری های لیتیومی را صد درصد خالی کرد، لازم است تا ماهی یک بار باتری خود را کاملاً خالی کنید.

جالب است بدانید باتری های جدید هوشمند بوده و قادرند تا زمان اتمام شارژ خود را به دستگاه اعلام کنند.

اما دقت این اندازه گیری زمانی پس از بارها شارژ نصفه و نیمه با اشتباه همراه می شود و آنگاه است که می بایست اجازه دهیم باتری کاملاً از انرژی تخلیه شود تا دوباره دقت اندازه گیری سابق باز گردد.

4- باتری را خنک نگه دارید!

اغلب ما از این موضوع اطلاع درستی نداریم که دمای بالا می تواند به سلامت باتری لطمه بزند.

دقیقاً مانند پردازنده ها که دمای زیاد آنها را اذیت کرده و از عمر مفیدشان می کاهند، باتری ها نیز به این شرایط حساس هستند.

باتری که در گرما نگهداری می شود، به مراتب زودتر از باتری که در خنکا است از بین می رود.

5- وسواسی نشوید و سخت نگیرید

باوجود تمام این توصیه ها اگر در شرایطی قرار گرفتید که مجبور به نقص موارد فوق شدید مثلاً باتری کاملا تخلیه شد یا اینکه پیش از مسافرت و عدم دسترسی به برق باتری را کاملاً شارژ کردید نگرانی به دل راه ندهید و وسواسی نشوید.

در ذهن داشته باشید که این باتری چند سالی به شما خدمت خواهد کرد و بعد از سپری شدن عمر مفید به هر حال از کار می افتد.

تمام راهکارهای بالا می تواند در دراز مدت بر این عمر مفید بیافزاید.